「ログ」のITパスポート過去問一覧

「ログ」の検索結果

(99+件)

検索結果が100件を超えています。ランダムに99件の問題を表示しています。

キーワードをより詳細に入力して再検索することで、検索結果を絞り込むことができます。

交通機関,店頭,公共施設などの場所で,ネットワークに接続したディスプレイなどの電子的な表示機器を使って情報を発信するシステムはどれか。

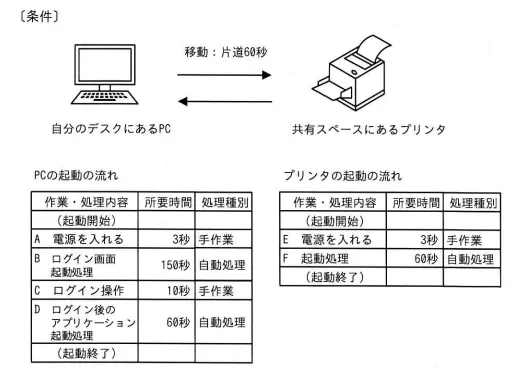

自分のデスクにあるPCと共有スペースにあるプリンタの起動を1人で行う。PCとプリンタの起動は図の条件で行い,それぞれの作業・処理は逐次実行する必要がある。自動処理の間は,移動やもう片方の作業を並行して行うことができる。自分の デスクにいる状態で PC の起動を開始し,移動してプリンタを起動した上で自分のデスクに戻り,PC の起動を終了するまでに必要な時間は,最短で何秒か。

社内システムの利用方法などについての問合せに対し,単一の窓口であるサービスデスクを設置する部門として,最も適切なものはどれか。

特定の目的の達成や課題の解決をテーマとして,ソフトウェアの開発者や企画者などが短期集中的にアイディアを出し合い,ソフトウェアの開発などの共同作業を行い,成果を競い合うイベントはどれか。

システム開発後にプログラムの修正や変更を行うことを何というか。

人間の脳神経の仕組みをモデルにして,コンピュータプログラムで模したものを表す用語はどれか。

情報の表現方法に関する次の記述中のa~cに入れる字句の組合せはどれか。

情報を,連続する可変な物理量(長さ,角度,電圧など)で表したものを a データといい,離散的な数値で表したものを b データという。 音楽や楽曲などの配布に利用される CD は,情報を c データとして格納す る光ディスク媒体の一つである。

受信した電子メールに添付されていた文書ファイルを開いたところ, PCの挙動がおかしくなった。疑われる攻撃として,適切なものはどれか。

出所が不明のプログラムファイルの使用を避けるために,その発行元を調べたい。このときに確認する情報として,適切なものはどれか。

外部からの不正アクセスによるコンピュータに関する犯罪の疑いが生じた。そのとき,関係する機器やデータ,ログなどの収集及び分析を行い,法的な証拠性を明らかにするための手段や技術の総称はどれか。

電子商取引において,注文した事実やその内容について否認されることを防止するために,取引の相手に実施を依頼することとして,最も適切なものはどれか。

ブログにおけるトラックバックの説明として,適切なものはどれか。

トランザクション処理におけるコミットの説明として,適切なものはどれか。

顧客の特徴に応じたきめ細かい対応を行うことによって,顧客と長期的に良好な関係を築き,顧客満足度の向上や取引関係の継続につなげる仕組みを構築したい。その仕組みの構成要素の一つとして,営業活動で入手した顧客に関する属性情報や顧客との交渉履歴などを蓄積し,社内で共有できるシステムを導入することにした。この目的を達成できるシステムとして,最も適切なものはどれか。

次のa~cのうち,著作権法によって定められた著作物に該当するものだけを全て挙げたものはどれか。

a 原稿なしで話した講演の録音

b 時刻表に掲載されたバスの到着時刻

c 創造性の高い技術の発明

教師あり学習の事例に関する記述として,最も適切なものはどれか。

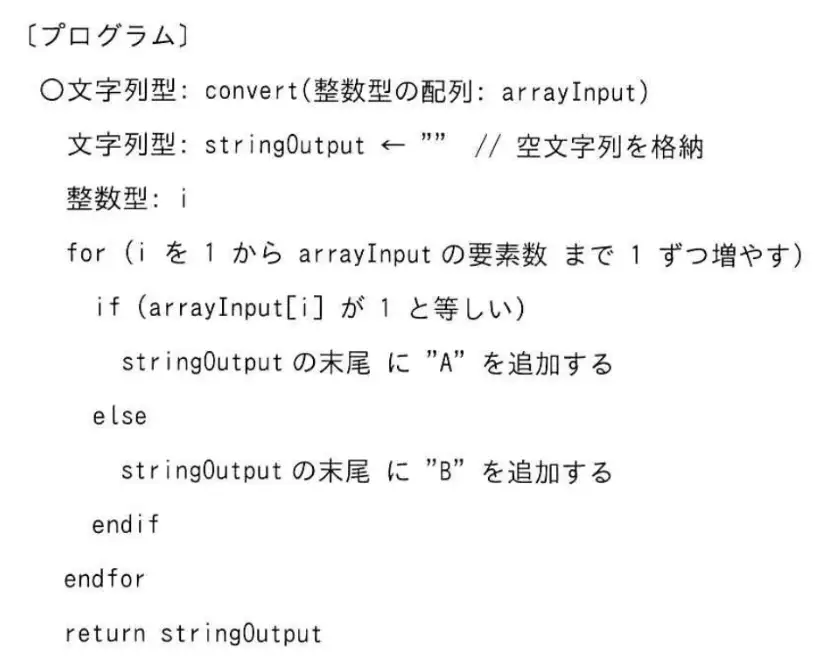

関数convertは,整数型の配列を一定のルールで文字列に変換するプログラムである。関数convertをconvert(array Input)として呼び出したときの戻り値が“AABAB”になる引数arrayInputの値はどれか。ここで,arrayInputの要素数は1以上とし,配列の要素番号は1から始まる。

電子メールを作成するときに指定する送信メッセージの形式のうち,テキスト形式とHTML形式に関する記述として,適切なものはどれか。

情報システムを請負契約で海外ベンダに発注することになった。このときのプロジェクト調達マネジメントとして,適切な行動はどれか。

特定のPCから重要情報を不正に入手するといった標的型攻撃に利用され,攻撃対象のPCに対して遠隔から操作を行って,ファイルの送受信やコマンドなどを実行させるものはどれか。

OSS(Open Source Software)に関する記述として,適切なものはどれか。

ISMSにおける情報セキュリティに関する次の記述中のa, bに入れる字句の適切な組合せはどれか。

情報セキュリティとは,情報の機密性, a 及び可用性を維持することであ る。さらに, b 責任追跡性,否認防止,信頼性などの特性を維持することを含める場合もある。

ウイルスの感染に関する記述のうち,適切なものはどれか。

ログイン機能をもつWebサイトに対する,パスワードの盗聴と総当たり攻撃へのそれぞれの対策の組合せとして,最も適切なものはどれか。

安価な労働力を大量に得られることを狙いに,システム開発を海外の事業者や海外の子会社に委託する開発形態として,最も適切なものはどれか。

開発対象のソフトウェアを,比較的短い期間で開発できる小さな機能の単位に分割しておき,各機能の開発が終了するたびにそれをリリースすることを繰り返すことで,ソフトウェアを完成させる。一つの機能の開発終了時に,次の開発対象とする機能の優先順位や内容を見直すことで,ビジネス環境の変化や利用者からの要望に対して,迅速に対応できることに主眼を置く開発手法はどれか。

情報の取扱いに関する不適切な行為a~cのうち,不正アクセス禁止法で定められている禁止行為に該当するものだけを全て挙げたものはどれか。

a オフィス内で拾った手帳に記載されていた他人のIDとパスワードを無断で使 い,ネットワークを介して自社のサーバにログインし,サーバに格納されていた 人事評価情報を閲覧した。

b 自分には閲覧権限のない人事評価情報を盗み見するために,他人のネットワークIDとパスワードを無断で入手し,自分の手帳に記録した。

c 部門の保管庫に保管されていた人事評価情報が入ったUSBメモリを上司に無断で持ち出し,自分のPCに直接接続してその人事評価情報をコピーした。

ゲーム機,家電製品などに搭載されている, ハードウェアの基本的な制御を行うためのソフトウェアはどれか。

金融システムの口座振替では,振替元の口座からの出金処理と振替先の口座への入金処理について,両方の処理が実行されるか,両方とも実行されないかのどちらかであることを保証することによってデータベースの整合性を保っている。データベースに対するこのような一連の処理をトランザクションとして扱い,矛盾なく処理が完了したときに,データベースの更新内容を確定することを何というか。

システムによる内部統制を目的として,幾つかの機能を実装した。次の処理は,どの機能の実現例として適切か。

ログイン画面を表示して利用者 ID とパスワードを入力する。利用者 ID とパスワードの組合せがあらかじめ登録されている内容と一致する場合は業務メニュー画面に遷移する。一致しない場合は遷移せずにエラーメッセージを表示する。

入力画面で数値を入力すべきところに誤って英字を入力したらエラーメッセージが表示され,再入力を求められた。このような工夫をしておく設計思想を表す用語として,適切なものはどれか。

ソフトウェア製品の品質特性を,移植性,機能適合性,互換性,使用性,信頼性,性能効率性,セキュリティ,保守性に分類したとき,RPAソフトウェアの使用性に関する記述として,最も適切なものはどれか。

ISMSクラウドセキュリティ認証に関する記述として,適切なものはどれか。

脆弱性のあるIoT機器が幾つかの企業に多数設置されていた。その機器の1台にマルウェアが感染し,他の多数のIoT機器にマルウェア感染が拡大した。ある日のある時刻に,マルウェアに感染した多数のIoT機器が特定のWeb サイトへ一斉に大量のアクセスを行い,Webサイトのサービスを停止に追い込んだ。このWebサイトが受けた攻撃はどれか。

スマートフォンなどで, 相互に同じアプリケーションを用いて, インターネットを介した音声通話を行うときに利用される技術はどれか。

システム開発プロジェクトにおいて,利用者から出た要望に対応するために,プログラムを追加で作成することになった。このプログラムを作成するために,先行 するプログラムの作成を終えたプログラマを割り当てることにした。そして,結合 テストの開始予定日までに全てのプログラムが作成できるようにスケジュールを変更し,新たな計画をプロジェクト内に周知した。このように,変更要求をマネジメントする活動はどれか。

IoT デバイスで収集した情報を IoT サーバに送信するときに利用されるデータ形式に関する次の記述中の a, b に入れる字句の適切な組合せはどれか。

a 形式は,コンマなどの区切り文字で,データの区切りを示すデータ形式で あり, b 形式は, マークアップ言語であり,データの論理構造を,タグを用 いて記述できるデータ形式である。

CADの導入効果として,適切なものはどれか。

CPU 内部にある高速小容量の記憶回路であり,演算や制御に関わるデータを一時的に記憶するのに用いられるものはどれか。

情報システム開発の詳細設計が終了し,プログラミングを外部のベンダに委託することにした。仕様,成果物及び作業の範囲を明確に定義した上で, プログラミン グを委託先に請負契約で発注することにした。発注元のプロジェクトマネージャの マネジメント活動として,最も適切なものはどれか。

著作権法によって保護の対象と成り得るものだけを,全て挙げたものはどれか。

a インターネットに公開されたフリーソフトウェア

b データベースの操作マニュアル

c プログラム言語

d プログラムのアルゴリズム

次の記述のうち,業務要件定義が曖昧なことが原因で起こり得る問題だけを全て挙げたものはどれか。

a 企画プロセスでシステム化構想がまとまらず,システム化の承認を得られない。

b コーディングのミスによって,システムが意図したものと違う動作をする。

c システムの開発中に仕様変更による手戻りが頻発する。

d システムを受け入れるための適切な受入れテストを設計できない。

データ処理に関する記述a~cのうち,DBMS を導入することによって得られる効果だけを全て挙げたものはどれか。

a 同じデータに対して複数のプログラムから同時にアクセスしても,一貫性が保たれる。

b 各トランザクションの優先度に応じて,処理する順番を DBMS が決めるので,リアルタイム処理の応答時間が短くなる。

c 仮想記憶のページ管理の効率が良くなるので,データ量にかかわらずデータへのアクセス時間が一定になる。

画像認識システムにおける機械学習の事例として,適切なものはどれか。

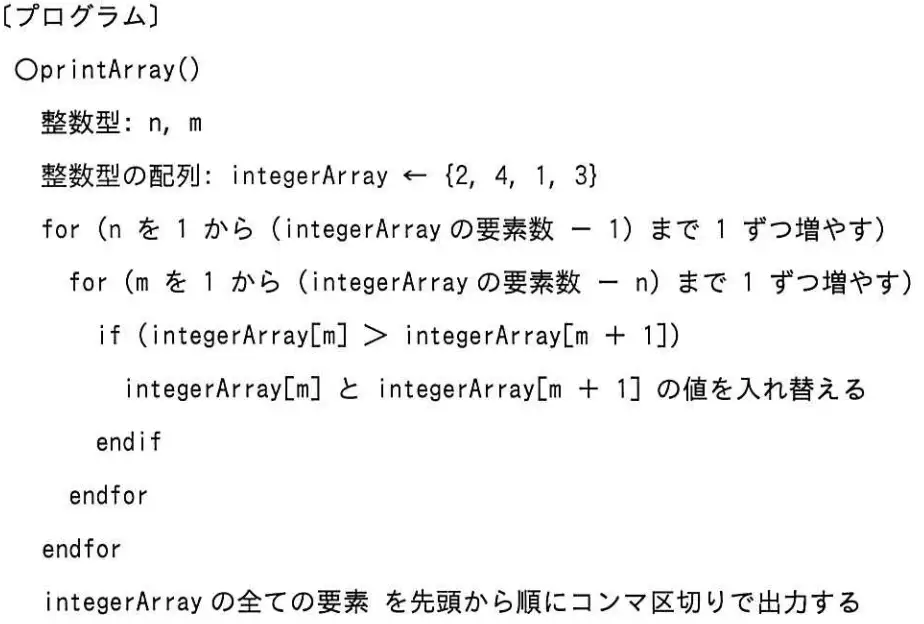

手続 printArray は, 配列 integer Array の要素を並べ替えて出力する。手続printArrayを呼び出したときの出力はどれか。ここで, 配列の要素番号は1から始まる。

パスワードに関連した不適切な行為 a〜d のうち, 不正アクセス禁止法で規制されている行為だけを全て挙げたものはどれか。

a 業務を代行してもらうために,社内データベースアクセス用の自分のIDとパスワードを同僚に伝えた。

b 自分のPCに,社内データベースアクセス用の自分のパスワードのメモを貼り付けた。

c 電子メールに添付されていた文書をPCに取り込んだ。その文書の閲覧用パスワードを,その文書を見る権利のない人に教えた。

d 人気のショッピングサイトに登録されている他人のIDとパスワードを,無断で第三者に伝えた。

ビッグデータの分析に関する記述として,最も適切なものはどれか。

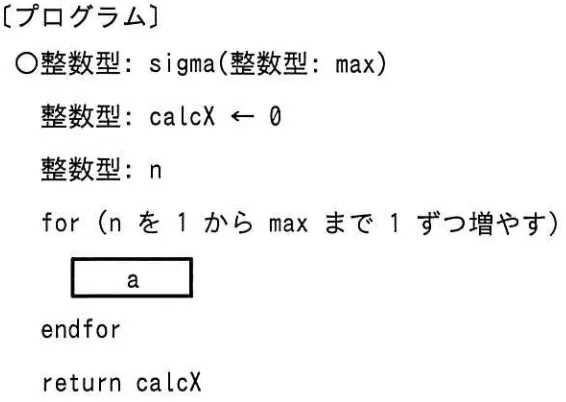

関数 sigma は,正の整数を引数 max で受け取り, 1から max までの整数の総和を戻り値とする。プログラム中のaに入れる字句として,適切なものはどれか。

不正な販売行為を防ぐために, 正当な理由なく映像ソフトのコピープロテクトを無効化するプログラムの販売行為を規制している法律はどれか。

システムの開発側と運用側がお互いに連携し合い,運用や本番移行を自動化する仕組みなどを積極的に取り入れ,新機能をリリースしてサービスの改善を行う取組を表す用語として,最も適切なものはどれか。

通常の検索エンジンでは検索されず匿名性が高いので,サイバー攻撃や違法商品の取引などにも利用されることがあり,アクセスするには特殊なソフトウェアが必要になることもあるインターネット上のコンテンツの総称を何と呼ぶか。

Webサイトを構築する際にスタイルシートを用いる理由として,適切なものはどれか。

著作権及び特許権に関する記述 a~cのうち,適切なものだけを全て挙げたものはどれか。

a 偶然二つの同じようなものが生み出された場合,発明に伴う特許権は両方に認められるが,著作権は一方の著作者にだけ認められる。

b ソフトウェアの場合,特許権も著作権もソースプログラムリストに対して認められる。

c 特許権の取得には出願と登録が必要だが,著作権は出願や登録の必要はない。

自社の商品やサービスの情報を主体的に収集する見込み客の獲得を目的に,企業がSNSやブログ,検索エンジンなどを利用して商品やサービスに関連する情報を発信する。このようにして獲得した見込み客を,最終的に顧客に転換させることを目標とするマーケティング手法として,最も適切なものはどれか。

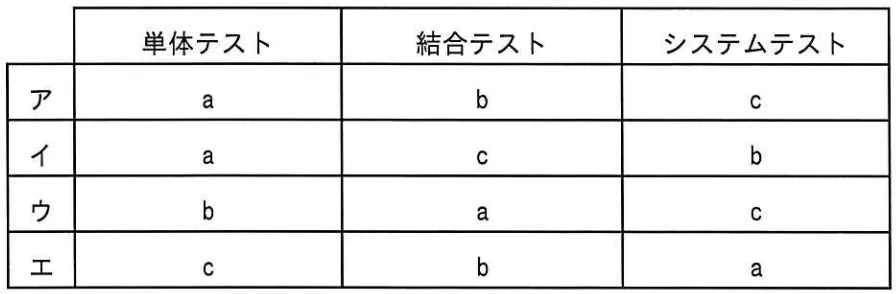

ソフトウェア開発における, テストに関する記述 a ~c とテスト工程の適切な組合せはどれか

a 運用予定時間内に処理が終了することを確認する。

b ソフトウェア間のインタフェースを確認する。

c プログラムの内部パスを網羅的に確認する。

公開することが不適切なWebサイトa~cのうち,不正アクセス禁止法の規制対象に該当するものだけを全て挙げたものはどれか。

a スマートフォンからメールアドレスを不正に詐取するウイルスに感染させるWeb サイト

b 他の公開されているWebサイトと誤認させ,本物のWebサイトで利用するIDとパスワードの入力を求めるWebサイト

c 本人の同意を得ることなく,病歴や身体障害の有無などの個人の健康に関する情報を一般に公開するWebサイト

XP(エクストリームプログラミング)の説明として,最も適切なものはどれか。

リファクタリングの説明として, 適切なものはどれか。

ある事業者において,情報資産のライフサイクルに従って実施される情報セキュリティ監査を行うことになった。この対象として,最も適切なものはどれか。

アジャイル開発において,短い間隔による開発工程の反復や,その開発サイクルを表す用語として,最も適切なものはどれか。

ニューラルネットワークに関する記述として, 最も適切なものはどれか。

刑法には,コンピュータや電磁的記録を対象としたIT関連の行為を規制する条項がある。次の不適切な行為のうち,不正指令電磁的記録に関する罪に抵触する可能性があるものはどれか。

50本のプログラム開発をA社又はB社に委託することにした。開発期間が短い会社と開発コストが低い会社の組合せはどれか。

[前提]

・A社 生産性:プログラム1本を2日で作成コスト:4万円/日

・B社 生産性:プログラム1本を3日で作成コスト:3万円/日

・プログラムは1本ずつ順に作成する。

![50本のプログラム開発をA社又はB社に委託することにした。開発期間が短い会社と開発コストが低い会社の組合せはどれか。

[前提]

・A社 生産性:プログラム1本を2日で作成コスト:4万円/日

・B社 生産性:プログラム1本を3日で作成コスト:3万円/日

・プログラムは1本ずつ順に作成する。の画像](https://res.cloudinary.com/coeteco-college/image/upload/c_thumb,f_webp/v1/prod/user_upload/uz0mjfilb0wqhqq7brag)

インターネット上のコンピュータでは, Web や電子メールなど様々なアプリケーションプログラムが動作し, それぞれに対応したアプリケーション層の通信プロトコルが使われている。 これらの通信プロトコルの下位にあり, 基本的な通信機能を実現するものとして共通に使われる通信プロトコルはどれか。

プロバイダが提供したサービスにおいて発生した事例 a ~ c のうち,プロバイダ責任制限法によって,プロバイダの対応責任の対象となり得るものだけを全て挙げたものはどれか。

a 氏名などの個人情報が電子掲示板に掲載されて,個人の権利が侵害された。

b 受信した電子メールの添付ファイルによってマルウェアに感染させられた。

c 無断で利用者 ID とパスワードを使われて, ショッピングサイトにアクセスされた。

Webサイトに関する記述中のa,bに入れる字句の適切な組合せはどれか。

Webサイトの提供者が, Webブラウザを介して利用者のPCに一時的にデータを保存 させる仕組みを a という。これを用いて,利用者の識別が可能となる。 Webサイトの見出しや要約などのメタデータを構造化して記述するフォーマットを

b という。これを用いて,利用者にWebサイトの更新情報を知らせることができる。

攻撃者がコンピュータに不正侵入したとき, 再侵入を容易にするためにプログラムや設定の変更を行うことがある。 この手口を表す用語として,最も適切なものはどれか。

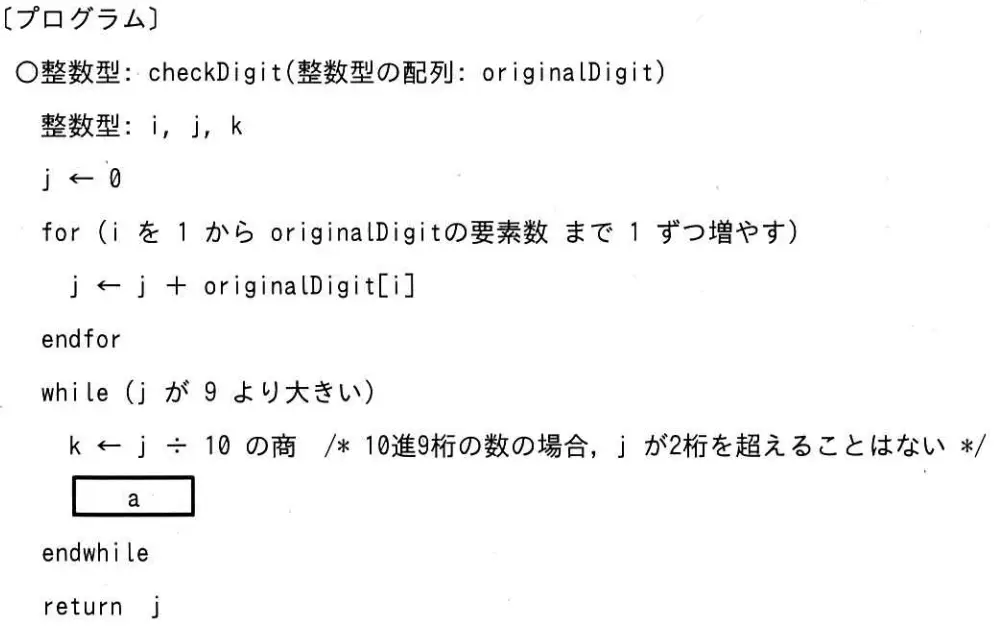

関数 checkDigit は, 10進9桁の整数の各桁の数字が上位の桁から順に格納された整数型の配列 originalDigit を引数として,次の手順で計算したチェックデジットを戻り値とする。プログラム中の a に入れる字句として,適切なものはどれか。ここで,配列の要素番号は1から始まる。

【手順】

(1) 配列 originalDigit の要素番号1~9の要素の値を合計する。

(2) 合計した値が 9 より大きい場合は,合計した値を 10 進の整数で表現したときの各桁の数字を合計する。この操作を,合計した値が 9 以下になるまで繰り返す。

(3) (2) で得られた値をチェックデジットとする。

スマートフォンやタブレットなどの携帯端末に用いられている, OSS (Open Source Software) である OS はどれか。

RPAが適用できる業務として,最も適切なものはどれか。

IP電話で使用されている技術に関する記述のうち,適切なものはどれか。

アジャイル開発に関する記述として,最も適切なものはどれか。

リバースエンジニアリングで実施する作業として,最も適切なものはどれか。

同一難易度の複数のプログラムから成るソフトウェアのテスト工程での品質管理において,各プログラムの単位ステップ数当たりのバグ数をグラフ化し,上限・下限の限界線を超えるものを異常なプログラムとして検出したい。作成する図として,最も適切なものはどれか。

HTML形式の電子メールの特徴を悪用する攻撃はどれか。

IT サービスの利用者からの問合せに自動応答で対応するために,チャットボットを導入することにした。このようにチャットボットによる自動化が有効な管理プロセスとして,最も適切なものはどれか。

アジャイル開発の特徴として,適切なものはどれか。

A 社で新規にシステムを開発するプロジェクトにおいて, システムの開発をシステム要件定義,設計,プログラミング,結合テスト, 総合テスト,運用テストの順に行う。 A 社は,外部ベンダの B 社と設計,プログラミング及び結合テストを委託範囲とする請負契約を結んだ。 A 社が実施する受入れ検収はどの工程とどの工程の間で実施するのが適切か。

OSS (Open Source Software) に関する記述 ac のうち, 適切なものだけを全て挙げたものはどれか。

a ソースコードに手を加えて再配布することができる。

b ソースコードの入手は無償だが, 有償の保守サポートを受けなければならない。

c 著作権が放棄されており,無断で利用することができる。

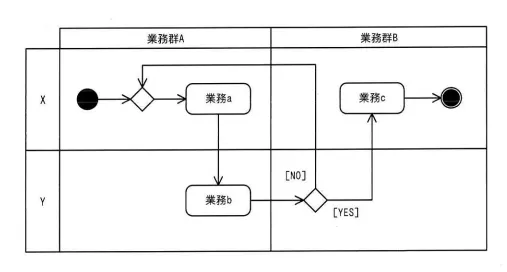

業務プロセスを,例示する UML のアクティビティ図を使ってモデリングしたとき,表現できるものはどれか。

ランサムウェアの説明として,適切なものはどれか。

システムの利用者と開発者の間で,システムの設計書の記載内容が利用者の要求を満たしていることを確認するために実施するものはどれか。

電子メールを作成するときに指定する送信メッセージに用いられるテキスト形式とHTML 形式に関する記述のうち,適切なものはどれか。

プロジェクトに該当する事例として,適切なものだけを全て挙げたものはどれか。

a 会社合併に伴う新組織への移行

b 社内システムの問合せや不具合を受け付けるサービスデスクの運用

c 新規の経理システム導入に向けたプログラム開発

d 毎年度末に実施する会計処理

情報の取扱いに関する不適切な行為 a~c のうち,不正アクセス禁止法で定められている禁止行為に該当するものだけを全て挙げたものはどれか。

a オフィス内で拾った手帳に記載されていた他人の利用者 ID とパスワードを無断で使って,自社のサーバにネットワークを介してログインし,格納されていた人事評価情報を閲覧した。

b 同僚が席を離れたときに,同僚のPCの画面に表示されていた,自分にはアクセスする権限のない人事評価情報を閲覧した。

c 部門の保管庫に保管されていた人事評価情報が入ったUSBメモリを上司に無断で持ち出し,自分のPCで人事評価情報を閲覧した。

SEOに関する説明として,最も適切なものはどれか。

ソフトウェア保守に関する説明として,適切なものはどれか。

DNSの機能に関する記述のうち,適切なものはどれか。

技術と経営の両面に精通し,組織横断的な事業推進能力を兼ね備えた人材を育成するプログラムが大学などの教育機関で開講されている。このような教育プログラムの背景にある,技術に立脚する事業を行う組織が,技術がもつ可能性を見極めてイノベーションを創出し,経済的価値の最大化を目指す経営の考え方を表すものとして,最も適切なものはどれか。

情報システムにおける二段階認証の例として,適切なものはどれか。

運用中のソフトウェアの仕様書がないので,ソースコードを解析してプログラムの仕様書を作成した。 この手法を何というか。

SSDの全てのデータを消去し,復元できなくする方法として用いられているものはどれか。

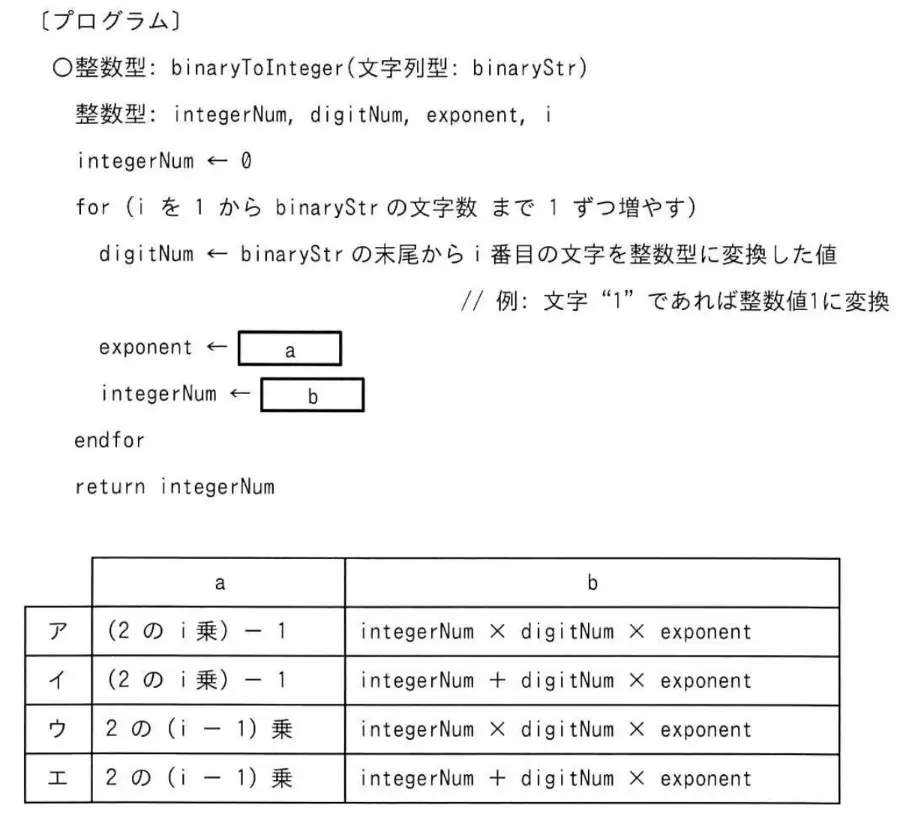

関数binaryToIntegerは,1桁以上の符号なし2進数を文字列で表した値を引数binaryStrで受け取り,その値を整数に変換した結果を戻り値とする。例えば,引数として“100”を受け取ると,4を返す。プログラム中のa, bに入れる字句の適切な組合せはどれか。

ソフトウェアの開発において基本設計からシステムテストまでを一括で委託するとき,請負契約の締結に関する留意事項のうち,適切なものはどれか。

開発担当者と運用担当者がお互いに協調し合い,バージョン管理や本番移行に関する自動化のツールなどを積極的に取り入れることによって,仕様変更要求などに 対して迅速かつ柔軟に対応できるようにする取組を表す用語として,最も適切なも のはどれか。

E-R図で表現するものはどれか。

次のOSのうち,OSS (Open Source Software)として提供されるものだけを全て挙げたものはどれか。

a Android

b FreeBSD

c iOS

d Linux

3Dプリンタの特徴として,適切なものはどれか。

暗号資産(仮想通貨)を入手するためのマイニングと呼ばれる作業を,他人のコンピュータを使って気付かれないように行うことを何と呼ぶか。

最短合格を目指すならこの教材がおすすめ!

ITパスポート便利ツール

ITパスポートに関連する記事

- ・【最短合格】ITパスポート試験に挑む人が知るべきおすすめ勉強方法

- ・【独学合格】ITパスポートおすすめテキストと勉強法

- ・ITパスポート試験の難易度・合格率は?メリットと勉強法も徹底解説!

- ・ITパスポートに独学・過去問対策だけで受かった!社会人が2週間で合格した勉強法とは

- ・ITパスポートに落ちた!原因と対策、勉強法を徹底解説!

- ・ITパスポート試験 過去問サービス8選の料金・問題数・特徴を徹底比較

- ・ITパスポートはどんな資格?試験の概要や難易度・合格率、講座選びのポイントを解説

- ・基本情報技術者試験は独学でも合格できる?ITパスポートとの違いなどを解説

- ・高校生必見!ITパスポートは大学入試に有利?優遇制度とおすすめ勉強法

- ・ITパスポートの類似資格5選!それぞれとの違いとIT初心者におすすめの資格は?

- ・ITパスポート合格体験記【コエテコカレッジ】 知識ゼロでも2週間で合格!

- ・社会人に必須?!ITパスポートとは|取得のメリット、出題傾向、学習内容まで徹底分析

- ・(取材)経済産業省 荒木 由布子氏|「すべての社会人にITパスポートを」。生成AIも取り入れた最新のIT国家試験でDX推進

- ・ITパスポート試験が意味ないって本当?無駄と言われる理由とメリットを解説

- ・ITパスポートの試験日はいつ?試験会場はどこ?受験申し込み方法も詳しく解説!

人気のキーワード

よく検索されている、もしくはよく出題されているキーワードをピックアップしました。

おすすめ教材

ITパスポートの短期合格を目指す方におすすめの教材です

おすすめ記事

ITパスポートを受験する方におすすめの記事です

ITパスポート便利ツール

ITパスポートに関連する記事

- ・【最短合格】ITパスポート試験に挑む人が知るべきおすすめ勉強方法

- ・【独学合格】ITパスポートおすすめテキストと勉強法

- ・ITパスポート試験の難易度・合格率は?メリットと勉強法も徹底解説!

- ・ITパスポートに独学・過去問対策だけで受かった!社会人が2週間で合格した勉強法とは

- ・ITパスポートに落ちた!原因と対策、勉強法を徹底解説!

- ・ITパスポート試験 過去問サービス8選の料金・問題数・特徴を徹底比較

- ・ITパスポートはどんな資格?試験の概要や難易度・合格率、講座選びのポイントを解説

- ・基本情報技術者試験は独学でも合格できる?ITパスポートとの違いなどを解説

- ・高校生必見!ITパスポートは大学入試に有利?優遇制度とおすすめ勉強法

- ・ITパスポートの類似資格5選!それぞれとの違いとIT初心者におすすめの資格は?

- ・ITパスポート合格体験記【コエテコカレッジ】 知識ゼロでも2週間で合格!

- ・社会人に必須?!ITパスポートとは|取得のメリット、出題傾向、学習内容まで徹底分析

- ・(取材)経済産業省 荒木 由布子氏|「すべての社会人にITパスポートを」。生成AIも取り入れた最新のIT国家試験でDX推進

- ・ITパスポート試験が意味ないって本当?無駄と言われる理由とメリットを解説

- ・ITパスポートの試験日はいつ?試験会場はどこ?受験申し込み方法も詳しく解説!

人気のキーワード

よく検索されている、もしくはよく出題されているキーワードをピックアップしました。