「アク」のITパスポート過去問一覧

「アク」の検索結果

(90件)90件の過去問が検索により見つかりました。

ある銀行では,システムの接続仕様を外部に公開し,あらかじめ契約を結んだ外部事業者のアクセスを認めることによって,利便性の高い,高度なサービスを展開しやすくしている。このような取組を表す用語として,最も適切なものはどれか。

a~d のうち,業務プロセスの改善に当たり,業務プロセスを表記するために用いられる図表だけを全て挙げたものはどれか。

a DFD

b アクティビティ図

c パレート図

d レーダーチャート

ハードウェアなどに対して外部から不正に行われる内部データの改ざんや解読,取出しなどがされにくくなっている性質を表すものはどれか。

情報セキュリティの三大要素である機密性,完全性及び可用性に関する記述のうち,最も適切なものはどれか。

IoTデバイスにおけるセキュリティ対策のうち, 耐タンパ性をもたせる対策として,適切なものはどれか。

インターネットに接続されているサーバが,1台でメール送受信機能とWebアクセス機能の両方を提供しているとき,端末のアプリケーションプログラムがそのどちらの機能を利用するかをサーバに指定するために用いるものはどれか。

無線 LAN ルータにおいて,外部から持ち込まれた端末用に設けられた,“ゲストポート”や“ゲスト SSID” などと呼ばれる機能によって実現できることの説明として, 適切なものはどれか。

ITの進展や関連するサービスの拡大によって,様々なデータやツールを自社のビジネスや日常の業務に利用することが可能となっている。このようなデータやツールを課題解決などのために適切に活用できる能力を示す用語として,最も適切なものはどれか。

Wi-Fi のセキュリティ規格である WPA2を用いて, PC を無線 LAN ルータと接続するときに設定する PSK の説明として,適切なものはどれか。

セキュリティ対策として使用されるWAFの説明として,適切なものはどれか。

IoT機器であるスマートメーターに関する記述として, 適切なものはどれか。

電子メールにデジタル署名を付与することによって得られる効果だけを全て挙げたものはどれか。

a 可用性が向上する。

b 完全性が向上する。

c 機密性が向上する。

トランザクション処理のACID特性に関する記述として,適切なものはどれか。

仮想記憶を利用したコンピュータで,主記憶と補助記憶の間で内容の入替えが頻繁に行われていることが原因で処理性能が低下していることが分かった。この処理 性能が低下している原因を除去する対策として,最も適切なものはどれか。ここで,このコンピュータの補助記憶装置は1台だけである。

部外秘とすべき電子ファイルがある。このファイルの機密性を確保するために使用するセキュリティ対策技術として,適切なものはどれか。

情報システムに関する機能 a~d のうち,DBMSに備わるものを全て挙げたものはどれか。

a アクセス権管理

b 障害回復

c 同時実行制御

d ファイアウォール

データ処理に関する記述a~cのうち,DBMS を導入することによって得られる効果だけを全て挙げたものはどれか。

a 同じデータに対して複数のプログラムから同時にアクセスしても,一貫性が保たれる。

b 各トランザクションの優先度に応じて,処理する順番を DBMS が決めるので,リアルタイム処理の応答時間が短くなる。

c 仮想記憶のページ管理の効率が良くなるので,データ量にかかわらずデータへのアクセス時間が一定になる。

IoTデバイス群とそれらを管理する IoTサーバで構成される IoTシステムがある。 このシステムの情報セキュリティにおける1~3のインシデントと,それによっ て損なわれる,機密性,完全性及び可用性との組合せとして,適切なものはどれか。

【インシデント]

1 IoTデバイスが,電池切れによって動作しなくなった。

2 IoTデバイスとIoTサーバ間の通信を暗号化していなかったので,情報が漏えいした。

3 システムの不具合によって,誤ったデータが記録された。

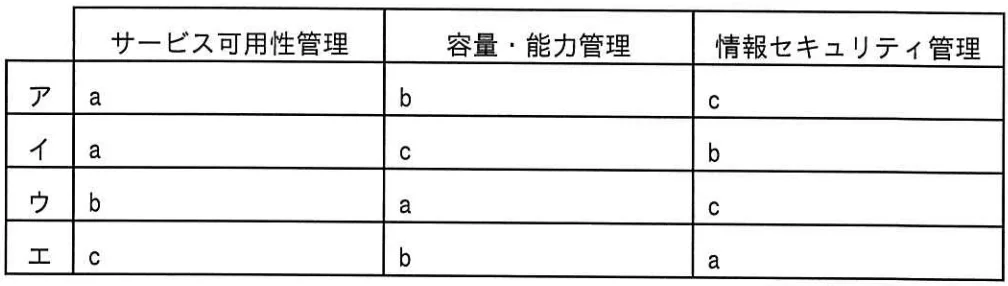

あるホスティングサービスのSLAの内容に ac がある。 これらと関連する IT サービスマネジメントの管理との適切な組合せはどれか。

a サーバが稼働している時間

b ディスクの使用量が設定したしきい値に達したことを検出した後に, 指定された担当者に通知するまでの時間

c 不正アクセスの検知後に, 指定された担当者に通知するまでの時間

Web サイトなどに不正なソフトウェアを潜ませておき, PCやスマートフォンなどのWeb ブラウザからこのサイトにアクセスしたとき, 利用者が気付かないうちにWebブラウザなどの脆(ぜい)弱性を突いてマルウェアを送り込む攻撃はどれか。

不適切な行為a~cのうち,不正アクセス禁止法において規制されている行為だけを全て挙げたものはどれか。

a 他人の電子メールの利用者 ID とパスワードを,正当な理由なく本人に無断で第三者に提供する。

b 他人の電子メールの利用者 IDとパスワードを本人に無断で使用して,ネットワーク経由でメールサーバ上のその人の電子メールを閲覧する。

c メールサーバにアクセスできないよう,電子メールの利用者 ID とパスワードを無効にするマルウェアを作成する。

アドホックネットワークの説明として,適切なものはどれか。

自動車などの移動体に搭載されたセンサや表示機器を通信システムや情報システムと連動させて,運転者へ様々な情報をリアルタイムに提供することを可能にするものはどれか。

IT機器やソフトウェア,情報などについて,利用者の身体の特性や能力の違いなどにかかわらず,様々な人が同様に操作,入手,利用できる状態又は度合いを表す用語として,最も適切なものはどれか。

IoTデバイスとIoTサーバで構成され,IoTデバイスが計測した外気温をIoTサーバへ送り,IoTサーバからの指示でIoTデバイスに搭載されたモータが窓を開閉するシステムがある。このシステムにおけるアクチュエータの役割として,適切なも のはどれか。

不正な販売行為を防ぐために, 正当な理由なく映像ソフトのコピープロテクトを無効化するプログラムの販売行為を規制している法律はどれか。

BYOD の事例として,適切なものはどれか。

無線LANの暗号化方式であり,WEPでは短い時間で暗号が解読されてしまう問題が報告されたことから,より暗号強度を高めるために利用が推奨されているものはどれか。

関係データベースの操作を行うための言語はどれか。

システム環境整備に関する次の記述中の a, b に入れる字句の適切な組合せはどれか。

企業などがシステム環境である建物や設備などの資源を最善の状態に保つ考え方とし

て[a]がある。 その考え方を踏まえたシステム環境整備の施策として, 突発

的な停電が発生したときにサーバに一定時間電力を供給する機器である[b]の配備などがある。

![システム環境整備に関する次の記述中の a, b に入れる字句の適切な組合せはどれか。

企業などがシステム環境である建物や設備などの資源を最善の状態に保つ考え方とし

て[a]がある。 その考え方を踏まえたシステム環境整備の施策として, 突発

的な停電が発生したときにサーバに一定時間電力を供給する機器である[b]の配備などがある。 の画像](https://res.cloudinary.com/coeteco-college/image/upload/c_thumb,f_webp/v1/prod/user_upload/yxyfrzkeih3ywguafmxq)

不適切な行為 a ~ c のうち,不正競争防止法で規制されているものだけを全て挙げたものはどれか。

a キャンペーンの応募者の個人情報を,応募者に無断で他の目的のために利用する行為

b 他人の ID とパスワードを不正に入手し,それらを使用してインターネット経由でコンピュータにアクセスする行為

c 不正な利益を得ようとして,他社の商品名や社名に類似したドメイン名を使用する行為

Web サービスなどにおいて, 信頼性を高め,かつ,利用者からの多量のアクセスを処理するために, 複数のコンピュータを連携させて全体として一つのコンピュータであるかのように動作させる技法はどれか。

パスワードに関連した不適切な行為 a〜d のうち, 不正アクセス禁止法で規制されている行為だけを全て挙げたものはどれか。

a 業務を代行してもらうために,社内データベースアクセス用の自分のIDとパスワードを同僚に伝えた。

b 自分のPCに,社内データベースアクセス用の自分のパスワードのメモを貼り付けた。

c 電子メールに添付されていた文書をPCに取り込んだ。その文書の閲覧用パスワードを,その文書を見る権利のない人に教えた。

d 人気のショッピングサイトに登録されている他人のIDとパスワードを,無断で第三者に伝えた。

無線LANのセキュリティにおいて,アクセスポイントがPCなどの端末からの接続要求を受け取ったときに,接続を要求してきた端末固有の情報を基に接続制限を行 う仕組みはどれか。

特定のPCから重要情報を不正に入手するといった標的型攻撃に利用され,攻撃対象のPCに対して遠隔から操作を行って,ファイルの送受信やコマンドなどを実行させるものはどれか。

cookieを説明したものはどれか。

データベース管理システムにおける排他制御の目的として,適切なものはどれか。

企業などの内部ネットワークとインターネットとの間にあって,セキュリティを確保するために内部ネットワークのPCに代わって,インターネット上のWebサーバにアクセスするものはどれか。

コンピュータの記憶階層におけるキャッシュメモリ,主記憶及び補助記憶と,それぞれに用いられる記憶装置の組合せとして,適切なものはどれか。

情報システムの施設や設備を維持・保全するファシリティマネジメントの施策として,適切なものはどれか。

システムによる内部統制を目的として,幾つかの機能を実装した。次の処理は,どの機能の実現例として適切か。

ログイン画面を表示して利用者 ID とパスワードを入力する。利用者 ID とパスワードの組合せがあらかじめ登録されている内容と一致する場合は業務メニュー画面に遷移する。一致しない場合は遷移せずにエラーメッセージを表示する。

あるソフトウェアは,定額の料金や一定の期間での利用ができる形態で提供されている。この利用形態を表す用語として,適切なものはどれか。

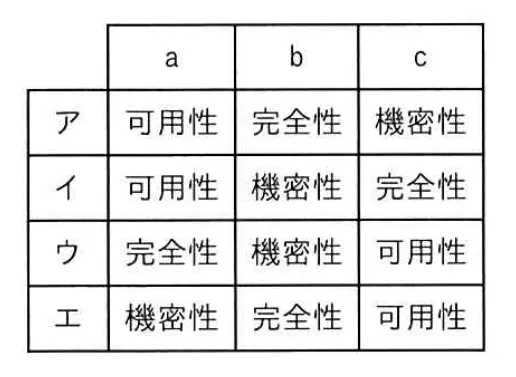

情報セキュリティの3要素である機密性,完全性及び可用性と,それらを確保するための対策の例a〜cの適切な組合せはどれか。

a アクセス制御

b デジタル署名

c ディスクの二重化

情報システムに不正に侵入し,サービスを停止させて社会的混乱を生じさせるような行為に対して,国全体で体系的に防御施策を講じるための基本理念を定め,国の責務などを明らかにした法律はどれか。

次の1~4のうち,電源供給が途絶えると記憶内容が消える揮発性のメモリだけを全て挙げたものはどれか。

1. DRAM

2. ROM

3. SRAM

4. SSD

全ての通信区間で盗聴されるおそれがある通信環境において,受信者以外に内容を知られたくないファイルを電子メールに添付して送る方法として,最も適切なものはどれか。

情報セキュリティにおける機密性,完全性及び可用性と,1~3のインシデントによって損なわれたものとの組合せとして,適切なものはどれか。

①DDoS 攻撃によって, Web サイトがダウンした。

②キーボードの打ち間違いによって,不正確なデータが入力された。

③PC がマルウェアに感染したことによって,個人情報が漏えいした。

情報セキュリティにおける PCI DSS の説明として,適切なものはどれか。

IoT デバイスと IoT サーバで構成され,IoTデバイスが計測した外気温をIoTサーバへ送り,IoTサーバからの指示で窓を開閉するシステムがある。このシステムのIoTデバイスに搭載されて,窓を開閉する役割をもつものはどれか。

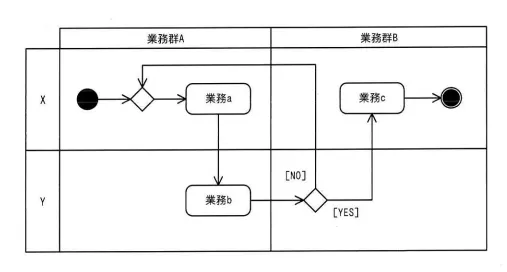

業務プロセスを,例示する UML のアクティビティ図を使ってモデリングしたとき,表現できるものはどれか。

トランザクション処理に関する記述のうち,適切なものはどれか。

情報の取扱いに関する不適切な行為 a~c のうち,不正アクセス禁止法で定められている禁止行為に該当するものだけを全て挙げたものはどれか。

a オフィス内で拾った手帳に記載されていた他人の利用者 ID とパスワードを無断で使って,自社のサーバにネットワークを介してログインし,格納されていた人事評価情報を閲覧した。

b 同僚が席を離れたときに,同僚のPCの画面に表示されていた,自分にはアクセスする権限のない人事評価情報を閲覧した。

c 部門の保管庫に保管されていた人事評価情報が入ったUSBメモリを上司に無断で持ち出し,自分のPCで人事評価情報を閲覧した。

ニューラルネットワークに関する記述として, 最も適切なものはどれか。

SNSの事例におけるITサービスマネジメントの要件に関する記述のうち,機密性に該当するものはどれか。

オンラインストレージに関する記述のうち,適切でないものはどれか。

二つの拠点を専用回線で接続したWANでパケットを送受信する場合,可用性を高める例として,適切なものはどれか。

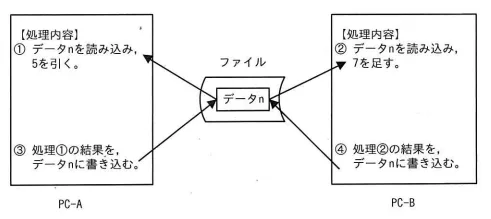

2台のPCから一つのファイルを並行して更新した。ファイル中のデータnに対する処理が1~4の順に行われたとき,データnは最後にどの値になるか。ここで,データnの初期値は10であった。

スマートフォンに内蔵された非接触型ICチップと外部の RFID リーダーによって,実現しているサービスの事例だけを全て挙げたものはどれか。

a 移動中の通話の際に基地局を自動的に切り替えて通話を保持する。

b 駅の自動改札を通過する際の定期券として利用する。

c 海外でも国内と同じ電子メールなどのサービスを利用する。

d 決済手続情報を得るためにQRコードを読み込む。

無線LANにおいて, PCとアクセスポイント間の電波傍受による盗聴の対策として,適切なものはどれか。

ISMSにおける情報セキュリティに関する次の記述中のa, bに入れる字句の適切な組合せはどれか。

情報セキュリティとは,情報の機密性, a 及び可用性を維持することであ る。さらに, b 責任追跡性,否認防止,信頼性などの特性を維持することを含める場合もある。

ISMS における情報セキュリティに関する次の記述中のa,bに入れる字句の適切な組合せはどれか。

情報セキュリティとは,情報の機密性,完全性及び a を維持することであ る。さらに,真正性,責任追跡性,否認防止, b などの特性を維持するこ とを含める場合もある。

プロバイダが提供したサービスにおいて発生した事例 a ~ c のうち,プロバイダ責任制限法によって,プロバイダの対応責任の対象となり得るものだけを全て挙げたものはどれか。

a 氏名などの個人情報が電子掲示板に掲載されて,個人の権利が侵害された。

b 受信した電子メールの添付ファイルによってマルウェアに感染させられた。

c 無断で利用者 ID とパスワードを使われて, ショッピングサイトにアクセスされた。

IoT 機器の記録装置としても用いられ,記録媒体が半導体でできており物理的な駆動機構をもたないので, HDD と比較して低消費電力で耐衝撃性も高いものはどれか。

PC やスマートフォンのブラウザから無線 LAN のアクセスポイントを経由して,インターネット上の Web サーバにアクセスする。このときの通信の暗号化に利用するSSL/TLS と WPA2に関する記述のうち,適切なものはどれか。

エンタープライズサーチの説明として,最も適切なものはどれか。

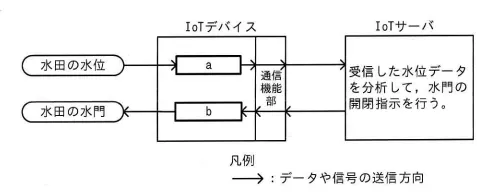

水田の水位を計測することによって,水田の水門を自動的に開閉する IoT システムがある。図中の a, b に入れる字句の適切な組合せはどれか。

次の記憶装置のうち,アクセス時間が最も短いものはどれか。

ネットワーク環境で利用されるIDS の役割として,適切なものはどれか。

行政機関の保有する資料について,開示を請求する権利とその手続などについて定めた法律はどれか。

ESSID をステルス化することによって得られる効果として,適切なものはどれか。

情報セキュリティにおける機密性, 完全性及び可用性に関する記述のうち, 完全性が確保されなかった例だけを全て挙げたものはどれか。

a オペレーターが誤ったデータを入力し, 顧客名簿に矛盾が生じた。

b ショッピングサイトがシステム障害で一時的に利用できなかった。

c データベースで管理していた顧客の個人情報が漏えいした。

出所が不明のプログラムファイルの使用を避けるために,その発行元を調べたい。このときに確認する情報として,適切なものはどれか。

a~d のうち,ファイアウォールの設置によって実現できる事項として,適切なものだけを全て挙げたものはどれか。

a 外部に公開する Web サーバやメールサーバを設置するための DMZ の構築

b 外部のネットワークから組織内部のネットワークへの不正アクセスの防止

c サーバルームの入り口に設置することによるアクセスを承認された人だけの入室

d 不特定多数のクライアントからの大量の要求を複数のサーバに動的に振り分けることによるサーバ負荷の分散

無線LANに関する記述のうち,適切なものだけを全て挙げたものはどれか。

a 使用する暗号化技術によって,伝送速度が決まる。

b 他の無線 LAN との干渉が起こると,伝送速度が低下したり通信が不安定になったりする。

c 無線 LAN で TCP/IP の通信を行う場合, IP アドレスの代わりに ESSID が使われる。

脆弱性のあるIoT機器が幾つかの企業に多数設置されていた。その機器の1台にマルウェアが感染し,他の多数のIoT機器にマルウェア感染が拡大した。ある日のある時刻に,マルウェアに感染した多数のIoT機器が特定のWeb サイトへ一斉に大量のアクセスを行い,Webサイトのサービスを停止に追い込んだ。このWebサイトが受けた攻撃はどれか。

公開することが不適切なWebサイトa~cのうち,不正アクセス禁止法の規制対象に該当するものだけを全て挙げたものはどれか。

a スマートフォンからメールアドレスを不正に詐取するウイルスに感染させるWeb サイト

b 他の公開されているWebサイトと誤認させ,本物のWebサイトで利用するIDとパスワードの入力を求めるWebサイト

c 本人の同意を得ることなく,病歴や身体障害の有無などの個人の健康に関する情報を一般に公開するWebサイト

トランザクション処理におけるコミットの説明として,適切なものはどれか。

刑法には,コンピュータや電磁的記録を対象としたIT関連の行為を規制する条項がある。次の不適切な行為のうち,不正指令電磁的記録に関する罪に抵触する可能性があるものはどれか。

重要な情報を保管している部屋がある。この部屋への不正な入室及び室内での重要な情報への不正アクセスに関する対策として,最も適切なものはどれか。

a-c のうち,サイバーセキュリティ基本法に規定されているものだけを全て挙げたものはどれか。

a サイバーセキュリティに関して,国や地方公共団体が果たすべき責務

b サイバーセキュリティに関して,国民が努力すべきこと

c サイバーセキュリティに関する施策の推進についての基本理念

情報の取扱いに関する不適切な行為a~cのうち,不正アクセス禁止法で定められている禁止行為に該当するものだけを全て挙げたものはどれか。

a オフィス内で拾った手帳に記載されていた他人のIDとパスワードを無断で使 い,ネットワークを介して自社のサーバにログインし,サーバに格納されていた 人事評価情報を閲覧した。

b 自分には閲覧権限のない人事評価情報を盗み見するために,他人のネットワークIDとパスワードを無断で入手し,自分の手帳に記録した。

c 部門の保管庫に保管されていた人事評価情報が入ったUSBメモリを上司に無断で持ち出し,自分のPCに直接接続してその人事評価情報をコピーした。

通常の検索エンジンでは検索されず匿名性が高いので,サイバー攻撃や違法商品の取引などにも利用されることがあり,アクセスするには特殊なソフトウェアが必要になることもあるインターネット上のコンテンツの総称を何と呼ぶか。

CPU の性能に関する記述のうち,適切なものはどれか。

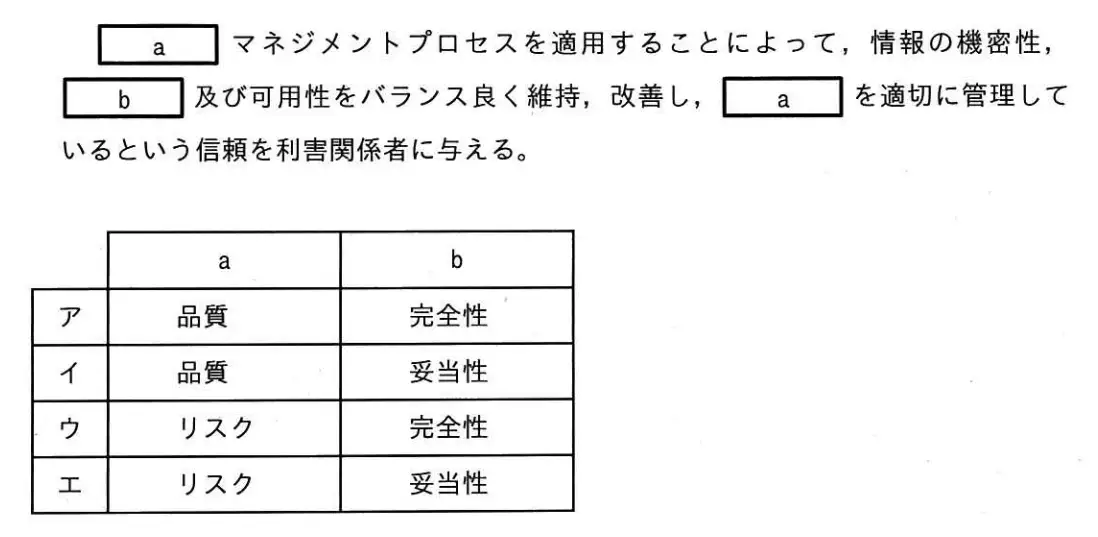

ISMSの導入効果に関する次の記述中のa, bに入れる字句の適切な組合せはどれか。

次の記述a~cのうち,VPNの特徴として,適切なものだけを全て挙げたものはどれか。

a アクセスポイントを経由しないで,端末同士が相互に無線通信を行うことができる。

b 公衆ネットワークなどを利用するが,あたかも自社専用ネットワークのように使うことができる。

c ネットワークに接続することによって,PC のセキュリティ状態を検査することができる。

正しいURLを指定してインターネット上のWebサイトへアクセスしようとした利用者が,偽装されたWebサイトに接続されてしまうようになった。原因を調べたところ,ドメイン名とIPアドレスの対応付けを管理するサーバに脆弱性(ぜいじゃくせい)があり,攻撃者によって,ドメイン名とIPアドレスを対応付ける情報が書き換えられていた。このサーバが受けた攻撃はどれか。

外部からの不正アクセスによるコンピュータに関する犯罪の疑いが生じた。そのとき,関係する機器やデータ,ログなどの収集及び分析を行い,法的な証拠性を明らかにするための手段や技術の総称はどれか。

アクティビティトラッカの説明として,適切なものはどれか。

事業活動における重要な技術情報について,営業秘密とするための要件を定めている法律はどれか。

シャドーIT の例として,適切なものはどれか。

最短合格を目指すならこの教材がおすすめ!

ITパスポート便利ツール

ITパスポートに関連する記事

- ・【最短合格】ITパスポート試験に挑む人が知るべきおすすめ勉強方法

- ・【独学合格】ITパスポートおすすめテキストと勉強法

- ・ITパスポート試験の難易度・合格率は?メリットと勉強法も徹底解説!

- ・ITパスポートに独学・過去問対策だけで受かった!社会人が2週間で合格した勉強法とは

- ・ITパスポートに落ちた!原因と対策、勉強法を徹底解説!

- ・ITパスポート試験 過去問サービス8選の料金・問題数・特徴を徹底比較

- ・ITパスポートはどんな資格?試験の概要や難易度・合格率、講座選びのポイントを解説

- ・基本情報技術者試験は独学でも合格できる?ITパスポートとの違いなどを解説

- ・高校生必見!ITパスポートは大学入試に有利?優遇制度とおすすめ勉強法

- ・ITパスポートの類似資格5選!それぞれとの違いとIT初心者におすすめの資格は?

- ・ITパスポート合格体験記【コエテコカレッジ】 知識ゼロでも2週間で合格!

- ・社会人に必須?!ITパスポートとは|取得のメリット、出題傾向、学習内容まで徹底分析

- ・(取材)経済産業省 荒木 由布子氏|「すべての社会人にITパスポートを」。生成AIも取り入れた最新のIT国家試験でDX推進

- ・ITパスポート試験が意味ないって本当?無駄と言われる理由とメリットを解説

- ・ITパスポートの試験日はいつ?試験会場はどこ?受験申し込み方法も詳しく解説!

人気のキーワード

よく検索されている、もしくはよく出題されているキーワードをピックアップしました。

おすすめ教材

ITパスポートの短期合格を目指す方におすすめの教材です

おすすめ記事

ITパスポートを受験する方におすすめの記事です

ITパスポート便利ツール

ITパスポートに関連する記事

- ・【最短合格】ITパスポート試験に挑む人が知るべきおすすめ勉強方法

- ・【独学合格】ITパスポートおすすめテキストと勉強法

- ・ITパスポート試験の難易度・合格率は?メリットと勉強法も徹底解説!

- ・ITパスポートに独学・過去問対策だけで受かった!社会人が2週間で合格した勉強法とは

- ・ITパスポートに落ちた!原因と対策、勉強法を徹底解説!

- ・ITパスポート試験 過去問サービス8選の料金・問題数・特徴を徹底比較

- ・ITパスポートはどんな資格?試験の概要や難易度・合格率、講座選びのポイントを解説

- ・基本情報技術者試験は独学でも合格できる?ITパスポートとの違いなどを解説

- ・高校生必見!ITパスポートは大学入試に有利?優遇制度とおすすめ勉強法

- ・ITパスポートの類似資格5選!それぞれとの違いとIT初心者におすすめの資格は?

- ・ITパスポート合格体験記【コエテコカレッジ】 知識ゼロでも2週間で合格!

- ・社会人に必須?!ITパスポートとは|取得のメリット、出題傾向、学習内容まで徹底分析

- ・(取材)経済産業省 荒木 由布子氏|「すべての社会人にITパスポートを」。生成AIも取り入れた最新のIT国家試験でDX推進

- ・ITパスポート試験が意味ないって本当?無駄と言われる理由とメリットを解説

- ・ITパスポートの試験日はいつ?試験会場はどこ?受験申し込み方法も詳しく解説!

人気のキーワード

よく検索されている、もしくはよく出題されているキーワードをピックアップしました。